企業借外力發現漏洞,豐田感謝騰訊

2020/11/05

「我們會認真對待獲得的資訊」,豐田3月發佈消息稱,雷克薩斯品牌的SUV「NX300」被發現了漏洞。發現者是騰訊控股的安全研究團隊。這是一個負責發現漏洞的專業團隊,以往也被美國特斯拉等企業表彰過。

|

| 雷克薩斯「NX300」 |

據悉此次發現的漏洞是雖然無法進行「行駛、轉彎、停車」的控制,但能遠端操控車身的一部分。豐田分析稱,這種遠端操控「需要難度極高的程式」,現實中被濫用的可能性很低。但是,豐田沒能通過自己的力量發現問題。目前在日本銷售的車輛不存在這種漏洞。

豐田在被指出風險之後花費半年時間消除漏洞,在完成對策的3月公佈了事實。豐田沒有給予金錢方面的酬謝,但在新聞公告中表示,「對(騰訊的)技術實力表示敬意」。

企業為了發現自身産品和系統的弱點,借助外部研究人員和善意駭客的力量的趨勢正在擴大。這是因為存在像豐田的案例那樣通過實際攻擊才能發現的漏洞。

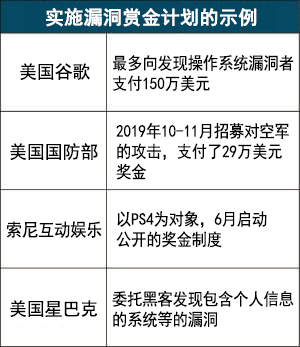

其背後是按照發現缺陷的嚴重程度而支付謝禮的「bug bounty program(漏洞賞金計劃)」的普及。除了美國谷歌等IT企業之外,美國星巴克和德國漢莎航空也引進了這種機制。在最大平臺美國HackerOne,2019年合計有4000萬美元獎金付給駭客。

技術人員達到60萬人

日本企業對這種機制的利用也在增加。索尼互動娛樂公司6月宣佈,向發現遊戲機PlayStation4相關漏洞的駭客最高支付5萬美元。該公司決定向社會廣泛公開此前的非公開措施,以借助更多駭客的力量。在開始後約4個月後,該公司總計向駭客支付了約28萬美元。此外,任天堂和LINE也在擴大獎金制度。

|

企業依賴的是在HackerOne註冊的60萬名技術人員。

版權聲明:日本經濟新聞社版權所有,未經授權不得轉載或部分複製,違者必究。

報道評論

HotNews

金融市場

| 日經225指數 | 57034.92 | 92.95 | 02/16 | 09:21 |

| 日經亞洲300i | 2681.80 | -15.65 | 02/13 | close |

| 美元/日元 | 153.03 | -0.36 | 02/16 | 09:16 |

| 美元/人民元 | 6.9077 | 0.0000 | 02/15 | 23:57 |

| 道瓊斯指數 | 49500.93 | 48.95 | 02/13 | close |

| 富時100 | 10446.350 | 43.910 | 02/13 | close |

| 上海綜合 | 4082.0726 | -51.9451 | 02/13 | close |

| 恒生指數 | 26567.12 | -465.42 | 02/13 | close |

| 紐約黃金 | 5022.0 | 98.3 | 02/13 | close |